Die asymmetrische Verschlüsselung beziehungsweise Public-Key Verschlüsselung verwendest du, um geheime Nachrichten auszutauschen. In diesem Beitrag erklären wir dir den allgemeinen Ablauf eines asymmetrischen Verschlüsselungsverfahrens und zeigen dir einen praktischen Anwendungsfall. Zusätzlich erfährst du den Unterschied zwischen symmetrischer und asymmetrischer Verschlüsselung, sowie Vor- und Nachteile der Public-Key Verschlüsselungsverfahren.

Möchtest du in kurzer Zeit alles erfahren und verstehen, was du zur asymmetrische Verschlüsselung wissen musst? Dann schau unbedingt unser Video dazu an!

Inhaltsübersicht

Asymmetrische Kryptographie

Die Asymmetrische Kryptographie, auch Public-Key Kryptographie oder Public-Key Verschlüsselung genannt, ist durch ein Schlüsselpaar charakterisiert, das aus einem nicht-geheimen öffentlichen Schlüssel (public key) und einem geheimen privaten Schlüssel (private key) besteht. Der private Schlüssel darf dabei nicht in absehbarer Zeit (Jahre) aus dem öffentlichen Schlüssel berechnet werden können.

Der öffentliche Schlüssel ermöglicht es, Daten für den Besitzer des privaten Schlüssels zu verschlüsseln, dessen digitale Signatur zu prüfen oder ihn zu authentisieren. Dagegen kann der Besitzer des privaten Schlüssels die zuvor mit dem öffentlichen Schlüssel verschlüsselten Daten entschlüsseln oder digitale Signaturen erzeugen.

Asymmetrisches Kryptosystem: Weitere Verfahren

Es existieren verschiedene Kryptoverfahren, deren Sicherheit auf verschiedenen mathematischen Problemen basieren.

Ein sehr häufig eingesetztes Kryptoverfahren ist der RSA Algorithmus . Dieser ist nach seinen Erfindern R. L. Rivest, A. Shamir und L. M. Adleman benannt. Seine Sicherheit gründet auf der Tatsache, dass es keinen effizienten Algorithmus gibt, um eine große natürliche Zahl in ihre Primfaktoren zu zerlegen.

Im Gegensatz zum RSA Algorithmus basiert die Sicherheit des ElGamal Algorithmus oder des Diffie-Hellmann Schlüsselaustauschverfahrens auf der Vermutung, dass der diskrete Logarithmus über endlichen Körpern nicht algorithmisch effektiv zu berechnen ist. Die Sicherheit und Effizienz der auf dem diskreten Logarithmus basierenden Kryptosysteme ist sogar noch verbesserbar, wenn man diese auf elliptischen Kurven betrachtet. Elliptische Kurven entsprechen Punkten im zweidimensionalen Raum. Die Menge dieser Punkte bilden unter bestimmten Rechenvorschriften eine endliche abelsche Gruppe. Hierbei geht man davon aus, dass der zugrundeliegende Körper wieder ein endlicher Körper ist. Es stellt sich heraus, dass der diskrete Logarithmus auf elliptischen Kurven noch schwerer zu lösen ist als über endlichen Körpern. Um die gleiche Sicherheitsstufe zu erreichen, kann auf elliptischen Kurven die Größe der endlichen Körper kleiner gewählt werden. Dies resultiert in einer Effizienzsteigerung solcher Verfahren.

Studyflix vernetzt: Hier ein Video aus einem anderen Bereich

Asymmetrische Verschlüsselungsverfahren: Geschichte

Im Vergleich zur symmetrischen Verschlüsselung, die schon vor über 2000 Jahren verwendet wurde, ist die Geschichte der asymmetrischen Verschlüsselungsverfahren noch relativ jung. Erst 1975 veröffentlichten Diffie und Hellmann eine Idee zur asymmetrischen Verschlüsselung. Das erste richtige asymmetrische Kryptoverfahren wurde dann 2 Jahre später 1977 von R. L. Rivest, A. Shamir und L. M. Adleman veröffentlicht. Dieser RSA Algorithmus hat auch heute noch ein großes Anwendungsfeld. Des Weiteren wurde 1978 das McEliece Kryptosystem, 1979 das Rabin Kryptosystem, 1984 das Chor-Rivest Kryptosystem und 1985 das ElGamal Kryptosystem veröffentlicht.

Asymmetrische Verschlüsselung einfach erklärt

Möchte eine Person A (Sender) einer Person B (Empfänger) eine geheime Nachricht zusenden, so generiert sich Person B ein Paar aus einem öffentlichen und dem dazugehörigen privaten Schlüssel. Der öffentliche Schlüssel dient dabei der Verschlüsselung beziehungsweise dem Codieren und wird einfach dem Sender mitgeteilt. Da mit dem öffentlichen Schlüssel nur verschlüsselt aber nicht entschlüsselt werden kann, muss dieser nicht geheim übermittelt werden. Den privaten Schlüssel hingegen verwendet man zum Entschlüsseln beziehungsweise Decodieren. Person B muss darauf achten, dass sein privater Schlüssel nicht in die falsche Hände gerät.

Asymmetrische Verschlüsselung Beispiel

Man gehe davon aus, dass Person A (Sender) der Person B (Empfänger) eine geheime Nachricht übermitteln möchte. Person A liegt dabei eine Nachricht in Klartext vor. Zusätzlich wurde Person A über einen unsicheren Kanal der öffentliche Schlüssel von Person B mitgeteilt. Mit diesem öffentlichen Schlüssel verschlüsselt Person A nun die Nachricht und erhält den Geheimtext, den sie anschließend über einen unsicheren Kanal an Person B sendet. Sobald B den Geheimtext empfangen hat, kann er diesen mit seinem privaten Schlüssel entschlüsseln. Person B hat nun die Nachricht im Klartext vorliegen.

Modulo-Rechenarten

Bei der asymmetrischen Verschlüsselung benötigt man eine Funktion die einfach zu berechnen ist, ihre Umkehrung jedoch nur sehr schwer. Eine mathematische Funktion mit einer solchen Eigenschaft ist zum Beispiel die Modulo-Funktion, insbesondere die Modulo-Division oder die Modulo-Wurzel.

Einwegfunktion

Eine Einwegfunktion ist ein wichtiger Bestandteil von asymmetrischen Kryptosystemen. Der private Schlüssel sollte aus dem öffentlichen Schlüssel nur sehr schwer, am besten gar nicht, berechnet werden können. Dies basiert auf mathematischen Verfahren, die in eine Richtung leicht berechenbar sind, jedoch in die andere Richtung nur sehr schwer. Eine Funktion mit einer solchen Eigenschaft nennt man eine Einwegfunktion. Zum Beispiel ist es sehr einfach zwei große Primzahlen zu multiplizieren, jedoch sehr schwer das Ergebnis wieder in seine Primfaktoren zu zerlegen.

Falltürfunktion

Die Falltürfunktion ist eine Variante der Einwegfunktion, die sich unter Verwendung einer bestimmten Information effizient umkehren lässt. Ein anschauliches Beispiel hierfür ist ein Briefkasten: Wirft man einen Brief in einen Briefkasten, so ist es schwer diesen wieder heraus zu holen, außer man ist im Besitz des Schlüssels.

Public-Key Verschlüsselung Anwendung

Public-Key Verfahren haben heutzutage ein großes Anwendungsfeld. Sie finden Anwendung im E-Mail Verkehr (zum Beispiel OpenPGP oder S/MIME), in Protokollen (wie zum Beispiel ssh oder https) oder bei digitalen Signaturen zur Authentizitätsprüfung, sowie zum Verifizieren von digitalen Signaturen. Mehr Informationen über digitale Signatur findest du in unserem extra Beitrag.

Unterschied symmetrische und asymmetrische Verschlüsselung

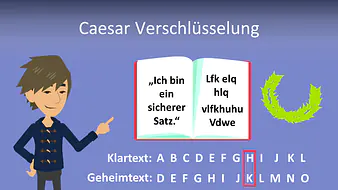

Der Unterschied zwischen der symmetrischen Verschlüsselung und der asymmetrischen Verschlüsselung liegt in der Anzahl der Schlüssel. Die symmetrische Verschlüsselung basiert auf einem Schlüssel, der zum Verschlüsseln und zum Entschlüsseln verwendet wird. Dahingegen gibt es bei der asymmetrischen Verschlüsselung zwei Schlüssel. Einen öffentlichen Schlüssel zum Verschlüsseln und einen privaten Schlüssel zum Entschlüsseln.

Hybride Systeme

Hybride Verschlüsselungssysteme kombinieren die asymmetrische Verschlüsselung mit der symmetrischen Verschlüsselung. Hierbei tauscht man den Schlüssel mittels asymmetrischer Verschlüsselung aus. Die anschließende Kommunikation wird jedoch symmetrisch verschlüsselt. Somit profitiert man weiterhin von der Geschwindigkeit der symmetrischen Verschlüsselung und umgeht das Schlüsselaustauschproblem.

Asymmetrische Verschlüsselung Vorteil und Nachteile

Im Folgenden werden die Vorteile und Nachteile der asymmetrischen Verschlüsselung diskutiert.

Ein Vorteil von asymmetrischer Verschlüsselung ist die hohe Sicherheit. Da die Sicherheit auf sehr schwer lösbaren mathematischen Probleme basiert, kann man es nicht durch einfache Angriffe knacken. Des Weiteren wird das Problem des Schlüsselaustauschs umgangen. Dies stellt bei den symmetrischen Verschlüsselungsverfahren ein großes Problem dar. Da der öffentliche Schlüssel jedoch für alle zugänglich sein kann, muss kein Schlüssel geheim ausgetauscht werden. Zusätzlich eröffnen die asymmetrischen Verfahren die Möglichkeit zur Authentifikation mit digitalen Signaturen .

Es gibt jedoch auch Nachteile bei der asymmetrischen Verschlüsselung. Aufgrund der komplexeren Verfahren sind diese rechenintensiver und deshalb im allgemeinen langsamer als symmetrische Verfahren. Außerdem beruht die Sicherheit der Verfahren auf unbewiesenen Annahmen. Sollte eines Tages ein effizienter Algorithmus existieren, der ein solches Problem effizient lösen kann, ist das Verfahren nicht mehr sicher. Des Weiteren kann die Sicherheit eines asymmetrischen Kryptosystems mit einem Man-in-the-Middle Angriff verloren gehen. Hierbei stellt sich der Angreifer zwischen die Kommunikation zweier Personen und täuscht die Schlüssel vor. Dabei bemerken die Teilnehmer nicht, dass ein Dritter die Kommunikation abhört. Ein weiterer Nachteil ist, dass bei mehr Empfängern die Nachricht mit dem öffentlichen Schlüssel eines jeden Empfängers verschlüsselt werden muss.